|

|

现在越来越多的网站把数据的交互过程写在 JS 代码里,也就是说如果你只单单看前端网页的源码,你是无法得到具体的数据,你只能看到一大堆调用 JS 的前端代码。所以对于这类的网站,我们需要进入到具体的 JS 源码,理清关键代码,从而进行破解获取到我们想要的数据。9 t* Q6 J' c, I2 Y/ d( n4 m

1 JS 基础语法学习" ]4 n& |$ m% E" I/ Y8 o

你只要有点编程基础,学习过一门编程语言,JS 的学习还是相对轻松,一个星期左右的时间就可以把 JS 所有的基础内容,全部学习一遍。如果你没有编程基础的话,JS 基础的内容学习起来也不是非常难,最多一个月的时间也能全部学完。' d8 H# e2 l0 k' @

这里给大家推荐一个 JS 编程基础学习网站:

% g" \- i$ q& }# @6 bhttps://www.runoob.com/js/js-tutorial.html0 @7 O$ b8 D9 ~$ w: S% b# |9 O

! K' O" |/ H" f

n, S) ?: a! k) F$ R

`5 _" j2 _" M& k7 a* n2 前端 JS 破解原理

( Y; k" f" j2 i* U- u0 \* E 普通的网站数据的显示都是在网站的源码中就可看到,这类的网站你只要发个 requests 的请求,服务器就会把带有数据的源码返回给你,你就可以通过一些解析库进行解析了。但对于 JS 进行数据加密传输的网站,它就不同,比如下面这个网站:& k7 {4 E( r3 c) H& s* E+ w* |

! l" Y/ Q0 {4 f2 Y' {$ X

! l" Y/ Q0 {4 f2 Y' {$ X

在控制面板可以看到获取到的数据是字母串,跟前端显示的数据完全不同,这就说明网站的数据是被加密了。新手在爬这类网站的时候,看到这里可能就会感到无奈。但大家不妨这样想,前端显示的数据是正常,所以后台一定会有某个地方对加密过的数据进行解密,而我们需要做的就是找到这个段解密的代码,按照它的逻辑进行传参就可以了。这也是我们破解 JS 代码的原理所在。

$ T5 V, I: |+ B2 d5 ?& @

s/ a9 a+ }. X: F/ f; ]1 b% D3 工具的使用

8 q u' m2 s; ~% U9 l 讲完了原理之后,我先给大家介绍几个常用的工具。3.1 谷歌浏览器的开发者工具

Z; }: H5 n: B( P& N+ y' | 学爬虫一定要会使用谷歌浏览器的开发者工具,按谷歌浏览器按 F12 就可以弹出具体的页面。. D3 V) s) j g

" s2 s' @- x+ a; \3 } 在开发者页面中你可以看到网页的源码「Elementes」、控制台「Console」、网页源码「Sources」、网络请求面板「Network」等等。详细的教程可以去看下官方的文档:

1 u" M6 ~: q" @9 n* A# Ghttps://developers.google.com/web/tools/chrome-devtools/?hl=zh-cn* B+ k$ K0 O: V v5 ^! B# U

: d* |* P2 L* t7 X' |3.2 Nodejs 安装6 b9 d" z+ c& r+ H

因为涉及 JS 的调试验证,所以除了 Python 环境外,你还需要Nodejs( JS 的运行环境)和 WebStorm(IDE)。% ^4 U7 Z5 D% S6 _" G1 c5 h! y5 }

, h4 O' G9 l; X4 l0 b

, h4 O' G9 l; X4 l0 b

Nodejs 去官网下载安装包后直接一键安装即可,安装完毕后去控制台运行 node -- version,如果出现版本号即代表安装成功。WebStorm 安装完后需要激活,激活教程网上很多,大家自行搜索。它是 Jet Brains 的产品(和 PyCharm 是同一家公司),所以使用方式与 PyCharm 很类似。9 k9 C/ T' @6 J! P( g2 p

. \% e5 m t5 N- c. a K' p+ i4 T( G4 实战练习

! `4 j( F. M) ?' n接下来就带大家进行实战练习,这次我们爬取的对象是「企名片」网站:' p# L. Q6 G9 \1 F C2 Y

https://www.qimingpian.com/finosda/project/pinvestment

$ o# s( B8 L3 n1 k& Z/ G# g1 E9 O/ C3 q( V; c

4.1 网站分析

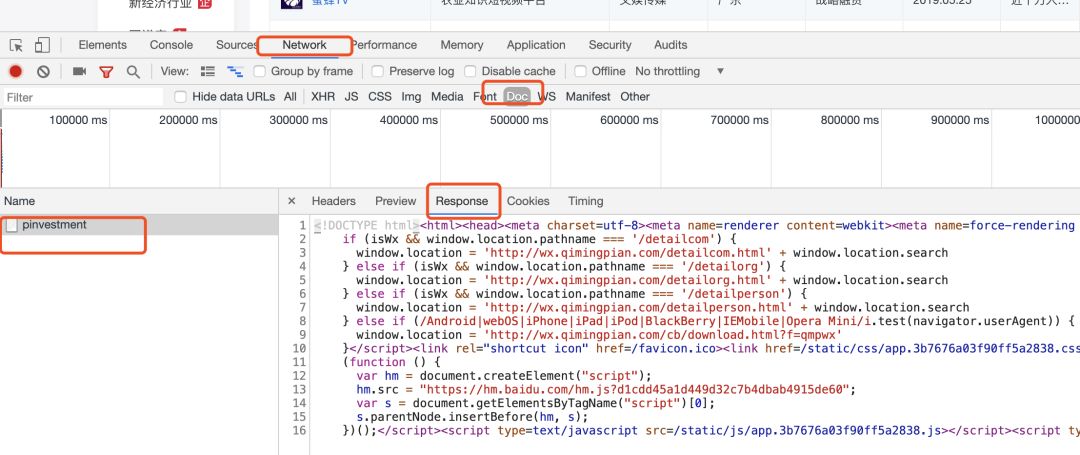

, u- k, X; s7 N8 D$ q! E 首先打开链接,点击 F12 查看网络请求面板。在 pinvestment 响应里可以看到是一个 JS 调用的代码,并没有我们想要的 HTML 代码,显示网页是由 JS 动态生成。/ S/ O$ l8 n2 p! k5 Q

9 A( P5 b0 L: M9 j

9 A( P5 b0 L: M9 j

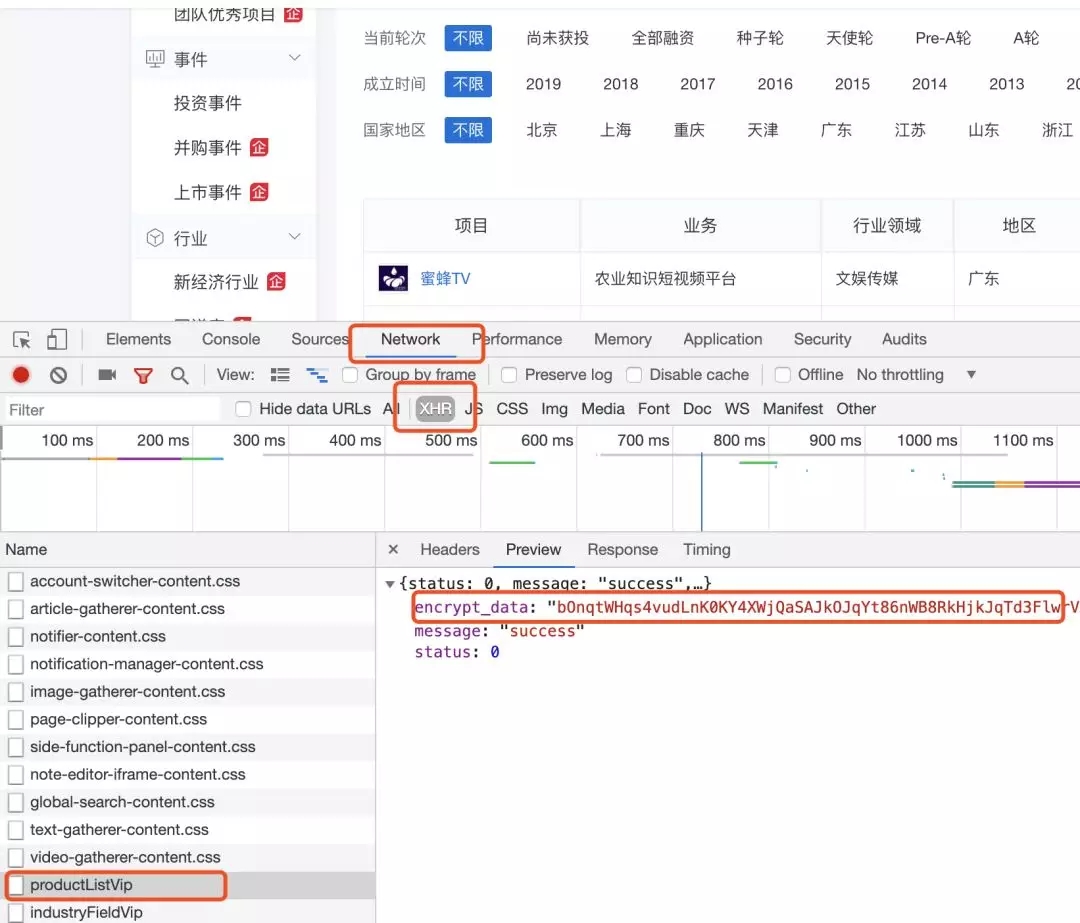

在点击 XHR,我们就可以看到一个 productListVip,这里面有个 encrypt_data 数据。参数内容像是一串 Base64 字符。既然网站对这个参数做了加密,说明它不想被爬取,所以可以做个假设:我们的目标数据就是 encrypt_data 参数里的内容。' n/ I) ~- O& S5 e/ w

% W7 \- T4 [$ U2 Q$ y+ ?2 ` 接下来我们就要破解 encrypt_data。# R: k4 m: B9 [, j

4.2 断点调试 JS 源码' B4 R' T8 x1 f' H2 W" N

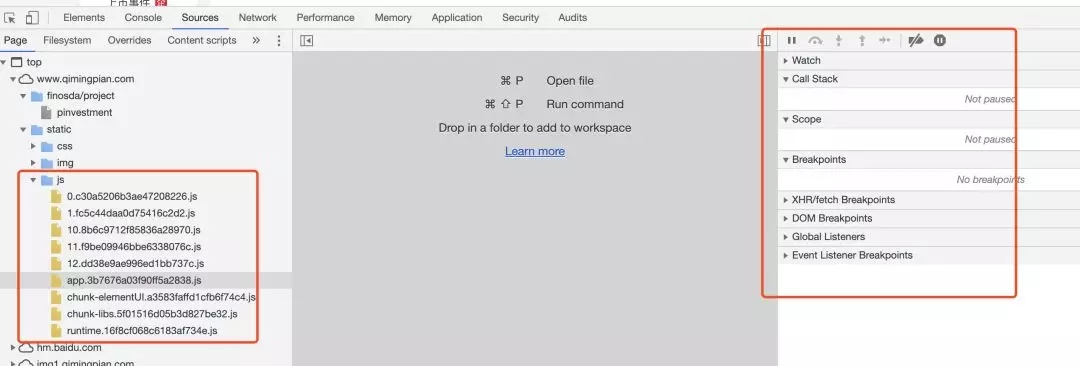

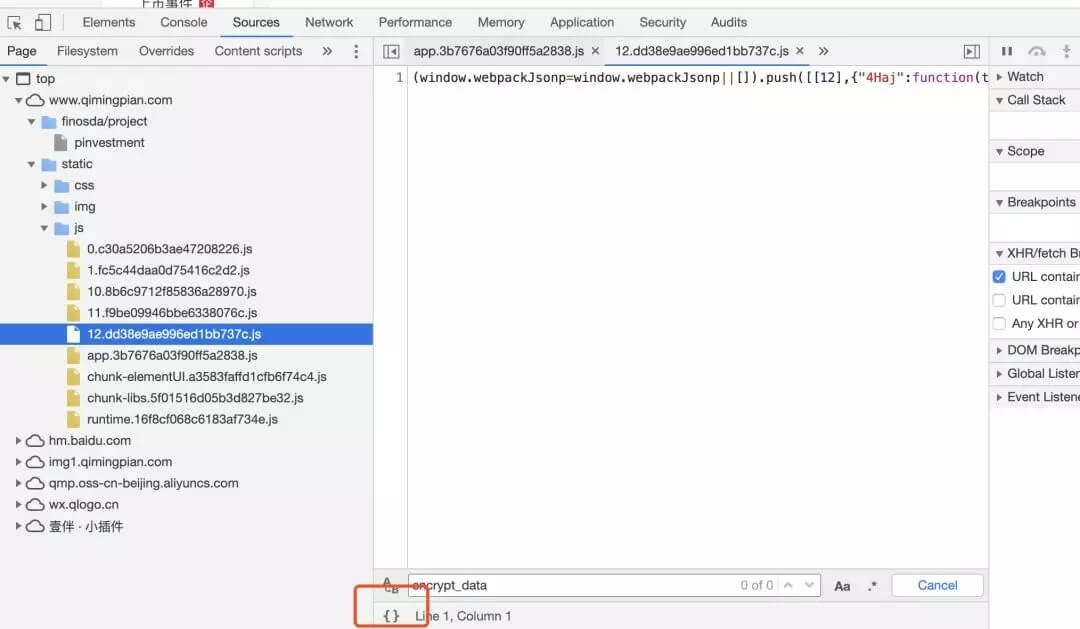

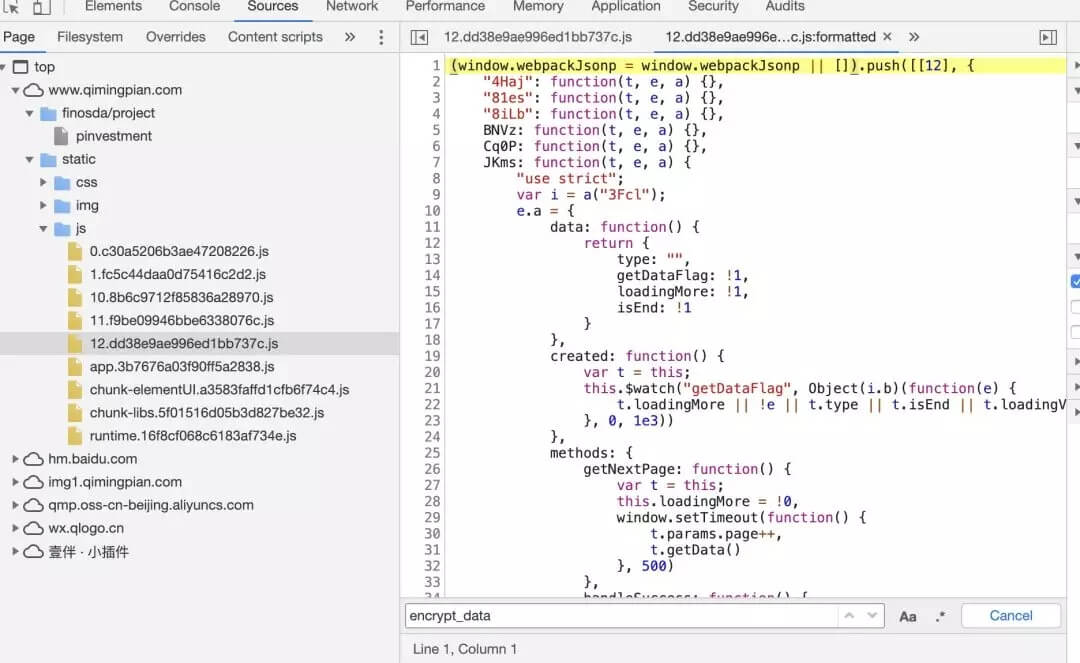

打开开发者工具,点击 Sources 我们在 js 文件夹中就可以找到网页的 JS 代码,在右侧我们就可以进行断点调试。' W5 f; |$ E g/ e5 T

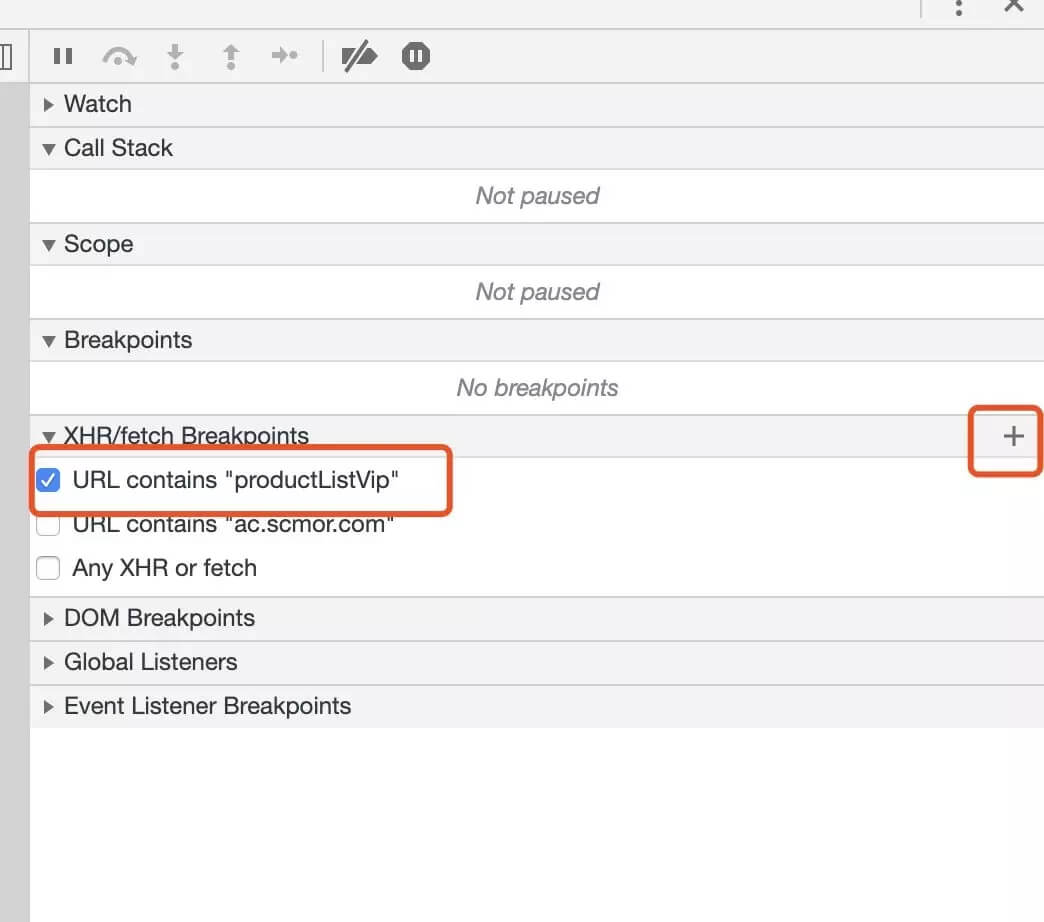

8 ^' m" \0 M; T: J 在断点调试拦里有个 XHR/fetch Breakpoints 选择,而我们含有 encrypt_data 加密的参数正是一个 XHR 请求,所以我们点击+号,把 productlistVip 请求 url 添加进去。/ r4 j% s* u3 U* W/ G# Q" s

0 D- f, `5 R7 N 随后我们重新刷新网页,就可以一步步的调试找到可疑的地方。

4 R5 |3 T& l' Z5 k小技巧:/ k8 j! Q) d6 s

1 花括号进行美化7 y/ Q6 ]5 K% g3 C, j4 q; }6 C+ T

5 @: Y+ w. ~* {, k, V) {4 R1 y2 m

点击左下角的花括号,可以把乱序的 JS 代码,变成有序的代码,看起来就非常的方便。1 n) v; p1 r! l" @( N

$ ~% Q; o: P9 ^; Q2 W3 h8 r5 p8 `" y; ]

$ ~% Q; o: P9 ^; Q2 W3 h8 r5 p8 `" y; ]

2 I# C0 C2 q5 R# W: s) U

2 I# C0 C2 q5 R# W: s) U

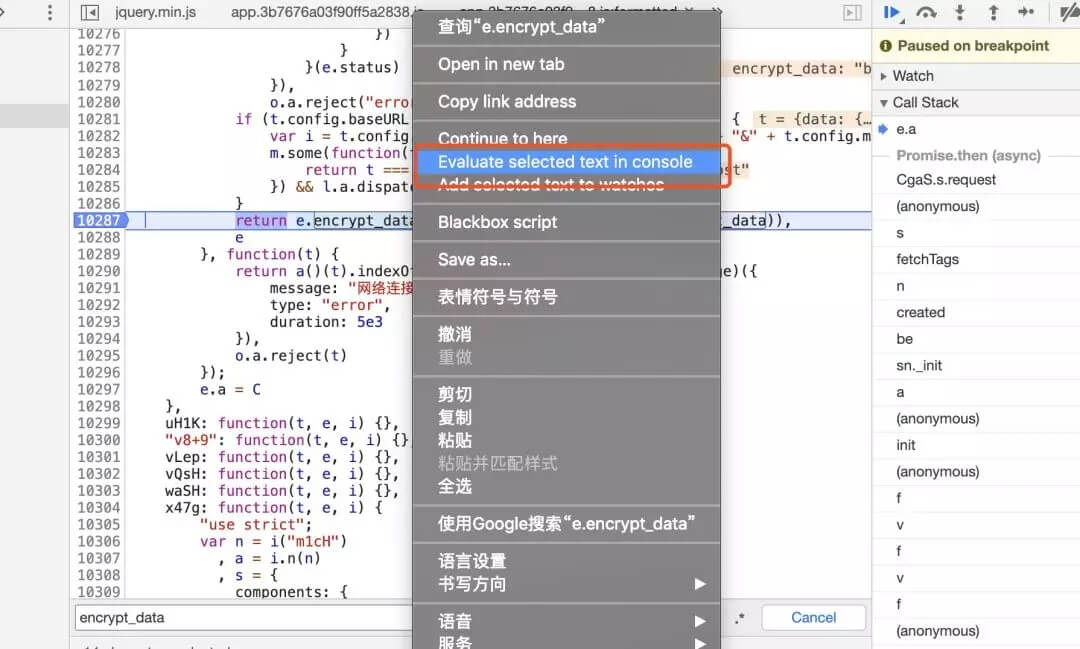

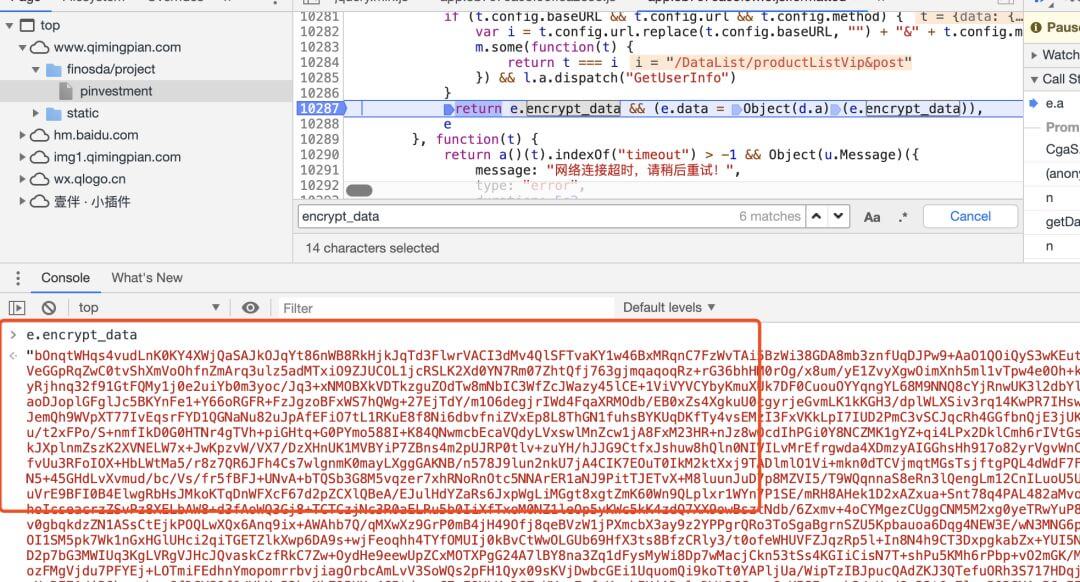

2 控制台输出执行结果

0 [8 z0 U) `- m6 y9 J( e 如果你找到比较可疑的点,你可以选中可疑的代码段,点击右键有个 Evaluate selected 选项,它就会在控制台输出执行的结果。

$ L8 W" v: Y! B2 T( |3 B

& L6 k8 c; P7 C1 U8 O

5 Y5 M6 n3 Z b8 z4 ^4 l, X

5 Y5 M6 n3 Z b8 z4 ^4 l, X

f3 I. @2 \" n' d, a

f3 I. @2 \" n' d, a

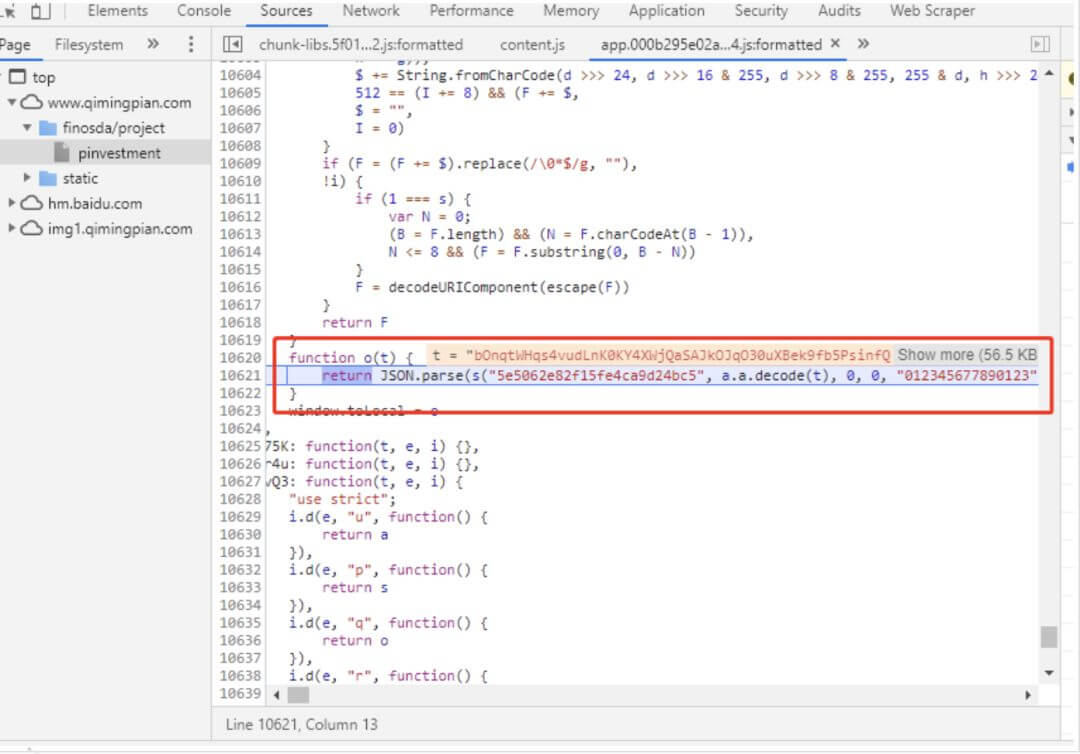

其实上图中执行 Object(d.a)(e.encrypt_data) 返回的内容就是我们需要的数据了。进到这个函数体里边,就能找到解密函数:其实上图中执行 Object(d.a)(e.encrypt_data) 返回的内容就是我们需要的数据了。进到这个函数体里边,就能找到解密函数:

2 U! k8 X! {# w u

& p( H' O) t9 ?# n

& p( H' O) t9 ?# n

function o(t) 就是我们需要的解密函数,可以看到它先调用 s 函数,传入了四个参数,除了a.a.decode(t) 外其他三个都是写死的,最后用 JSON.parse 转为 json 对象。1 [3 u& D' a2 }

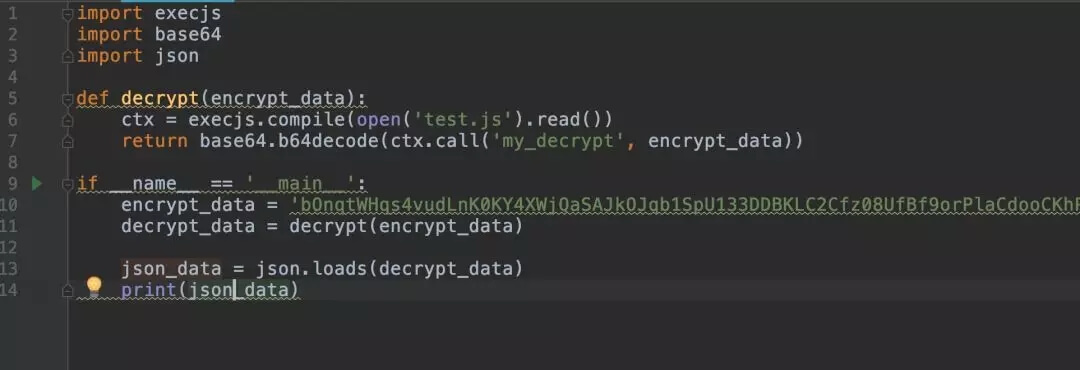

然而,找到解密函数后,我们要做的不是去分析它函数内部做了什么,虽然可以研究它的解密算法然后用 Python 重写,但这样太复杂且没必要。因为我们可以用 PyExecJS 这个库,直接用 Python 调用并执行 js 代码。

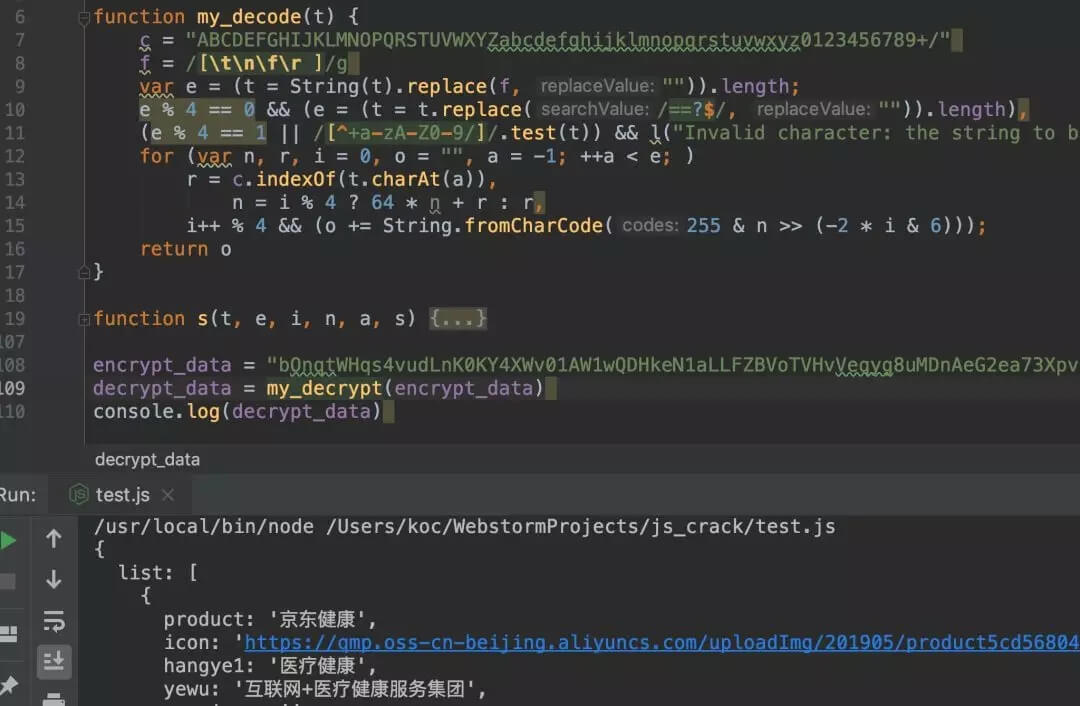

& P! D& z M! {# s8 h 这时候,WebStorm 就派上用场了。新建一个 js 文件,把 function o里涉及的代码全部抠下来。然后执行 console.log 把执行结果打印出来。篇幅问题就只贴部分代码:

A# C" a' T* j+ N; Q8 Q1 R. v# L f% V9 n

" \' G1 p) ]5 t# A0 h4 m 成功输出正确的数据,最后用 Python 去调用解密函数就行了。

& `7 ^( b6 ]/ e3 _' E' |: ]

- w4 B2 Z( s1 [$ V# V X |

|

|手机版|小黑屋|paopaomj.COM

(

|手机版|小黑屋|paopaomj.COM

( ![]() 渝ICP备18007172号|

渝ICP备18007172号|![]() 渝公网安备50010502503914号 )

渝公网安备50010502503914号 )